Настройка вебсервера Apache 2.4 на AlmaLinux 8.10

Подробная инструкция по настройке веб-сервера Apache, дополнительных модулей, виртуальных хостов, работе с Cloudflare и других нюансах.

Настройка сервера на AlmaLinux 8.10 -> Apache 2.4

В стандартной комплектации AlmaLinux 8.10 поставляется с веб-сервером Apache 2.4 который по умолчанию отключен. Если его в комплекте не оказалось, устанавливаем: dnf install httpd

Для автоматического запуска при включении сервера надо выполнить команду: chkconfig httpd on

Конфигурация iptables по умолчанию в AlmaLinux 8.10 не разрешает доступ к портам HTTP (TCP порт 80) и HTTPS (TCP порт 443), используемым веб-сервером Apache. Необходимо открыть эти порты. Иногда проще всего это сделать через графический интерфейс Firewall, однако эта настройка доступна и из командной строки.

Проверяем, какие сервисы разрешены в Брандмауэре: firewall-cmd --zone=public --list-servicesесли необходимых нам http и https в списке нет - добавляем http: firewall-cmd --permanent --zone=public --add-service=httpи перезагружаем службу: firewall-cmd --reload

Для работы по HTTPS устанавливаем SSL: dnf install -y mod_sslи перезагружаем http: systemctl restart httpdпосле этого разрешаем в Firewall https: firewall-cmd --permanent --zone=public --add-service=https

Для того, чтобы Apache мог обслуживать домашние каталоги пользователей, необходимо разрешить это в SELinux и сделать разрешение постоянным: setsebool -P httpd_enable_homedirs onи после этого перезагрузить Apache: systemctl reload httpd

Конфигурация

Редактируем конфигурацию Apache: vim /etc/httpd/conf/httpd.confследующий файл загружает большинство модулей, включенных в сам HTTP-сервер Apache - проверяем наличие необходимых нам модулей: vim /etc/httpd/conf.modules.d/00-base.confредактируем виртуальные хосты: vim /etc/httpd/conf.d/vhosts.confпроверяем версию: httpd -vболее подробно об Apache: httpd -Vпроверить конфигурационные файлы: httpd -tили apachectl configtest

При возникновении ошибки "because search permissions are missing on a component of the path" выполнить следующую команду: chmod +rx /home /home/user1 /home/user1/public_html

Виртуальные хосты

Главная задача веб-сервера - обслуживать сайты. Виртуальные хосты позволяют httpd серверу работать с любым их количеством.

Для начала необходимо создать запись в файле vhosts.conf для базовой конфигурации: <VirtualHost 192.168.1.100:80>

ServerName example.com

ServerAlias www.example.com

DocumentRoot "/home/example/public_html"

#RewriteCond %{HTTPS} off

#RewriteRule .* https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

</VirtualHost>

Квоты

Квоты позволяют ограничивать размер дискового пространства, которое может использовать пользователь или группа. Для того, чтобы устанавливать квоты в системе AlmaLinux необходимо выполнить несколько шагов.

Установка необходимых пакетов: dnf install quotaвключение квот на уровне файловой системы путем добавления необходимых параметров (usrquota и grpquota) в файл /etc/fstab - редактируем его: vim /etc/fstabотредактированная строка может выглядеть так: /dev/mapper/almalinux-home /home xfs defaults,usrquota,grpquota 0 0далее необходимо перемонтировать файловую систему:mount -o remount /home

Если ваши cgi-скрипты работают от имени apache, то для того, чтобы они имели доступ к квотам пользователей надо, чтобы SELinux разрешал веб-серверу Apache их "видеть".

Чтобы Apache мог читать чужие квоты устанавливаем setuid: chmod u+s /usr/bin/quota

Создаем локальный SELinux-модуль, который разрешает httpd_sys_script_t запускать quota и получать квоты файловой системы: cat > /tmp/httpd_quota.te <<'EOF'

module httpd_quota 1.0;

require {

type httpd_sys_script_t;

type fs_t;

type sysctl_fs_t;

type fixed_disk_device_t;

class filesystem quotaget;

class dir { getattr search };

class blk_file getattr;

class capability sys_admin;

}

allow httpd_sys_script_t fs_t:filesystem quotaget;

allow httpd_sys_script_t sysctl_fs_t:dir { getattr search };

allow httpd_sys_script_t fixed_disk_device_t:blk_file getattr;

allow httpd_sys_script_t self:capability sys_admin;

EOF

Устанавливаем модуль: checkmodule -M -m -o /tmp/httpd_quota.mod /tmp/httpd_quota.te

semodule_package -o /tmp/httpd_quota.pp -m /tmp/httpd_quota.mod

semodule -r httpd_quota 2>/dev/null || true

semodule -i /tmp/httpd_quota.pp

Если не работает, проверяем где остались запреты: ausearch -m avc -ts recent -c quota

Cloudflare

РКН рекомендовал веб-мастерам в России отказаться от Cloudflare

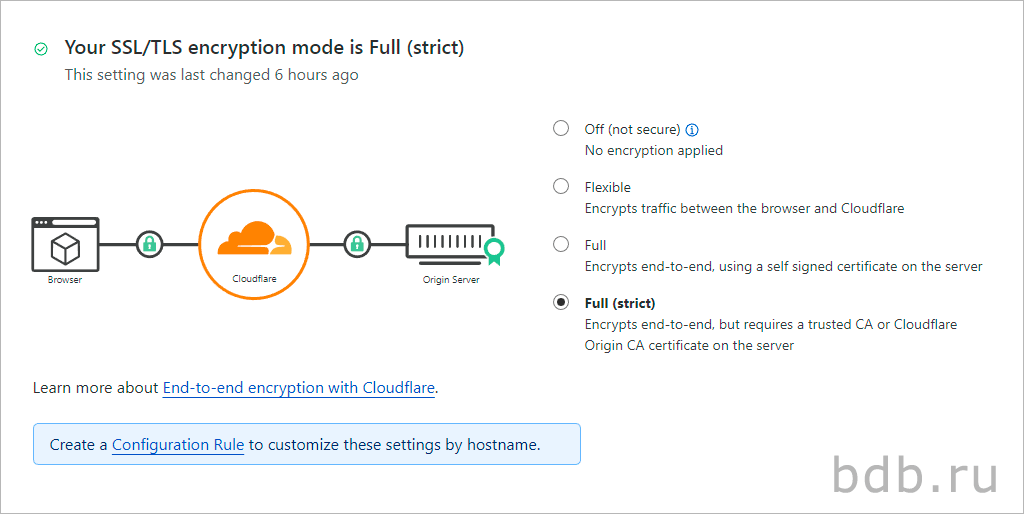

Особенности настройки Cloudflare. При работе с Cloudflare следует использовать максимально безопасный вариант - Full (strict). Это сквозное шифрование данных от браузера пользователя до сервера, защищённое SSL сертификатом, выданным доверенным Центром Сертификации или самой Cloudflare.

Следует понимать, что с любым из SSL-сертификатов на бесплатном тарифе соединение от браузера пользователя до Cloudflare будет происходить через SSL-сертификат полученный самой Cloudflare в ваших интересах (на момент написания этой статьи их выдает Google Trust Services LLC), а от Cloudflare до вашего сервера либо доверенным ЦС, либо сгенерированным самой Cloudflare. В обоих вариантах Cloudflare будет иметь доступ к расшифрованному трафику.

Исходя из этого получать SSL-сертификат в доверенном ЦС не имеет практического смысла, хотя это и возможно. Для получения SSL-сертификата от Cloudflare надо нажать в меню SSL/TLS, выбрать подменю Origin Server и нажать на кнопку "Create Certificate". После чего скопировать сертификат и ключ на свой сервер и добавить информацию о них в файл vhosts.conf. По умолчанию Cloudflare выдает свой сертификат сроком на 15 лет.

Перед включением этого режима также следует убедиться, что сервер разрешает HTTPS-соединения через порт 443. В файле vhosts.conf это может выглядеть так: <VirtualHost 192.168.1.10:443>

...

SSLEngine on

SSLCertificateFile /etc/httpd/ssl/example.com/fullchain.pem

SSLCertificateKeyFile /etc/httpd/ssl/example.com/privkey.pem

...В противном случае Cloudflare вернет ошибку 526.

Паролирование директорий

После того, как сайт настроен и работает может потребоваться закрыть паролем какой-то определенный каталог. Для этого потребуется создать файл .htaccess и пароль к нему. Ключ -c создает новый файл с паролем, ключ -B определяет самый стойкий алгоритм шифрования.

Создаем файл с пользователем "user": htpasswd -cB /home/path-to-file/.htpasswd userчтобы добавить пользователей "user2" и "user3": htpasswd /home/path-to-file/.htpasswd user2

htpasswd /home/path-to-file/.htpasswd user3

Паролирование сайта

Закрыть паролем можно не только какой-то из каталогов, но и весь сайт целиком. Сделать это можно как с помощью .htaccess так и через vhosts.conf. Для этого в файле vhosts.conf добавляем соответствующие инструкции.

Теперь для доступа к корневой директории сайта потребуется действительный пользователь: <Directory "/home/example/public_html">

AuthType Basic

AuthName "Restricted Content"

AuthUserFile /home/example/.htpasswds/path-to-file/.htpasswd

Require valid-user

</Directory>

<Directory "/home/example/public_html/admin">

AuthType Basic

AuthName "Admin Area"

AuthUserFile /home/example/.htpasswds/path-to-file/.htpasswd

Require user user1 user2

</Directory>а доступ к папке "/admin/" разрешен только пользователям "user1" и "user2".

Метки: apache; httpd; cgi; vhosts

Опрос

В каком году был сделан ваш сайт? (голосов: 24)

- до 2015 года - 23 (96%)

- в 2015 - 0 (0%)

- в 2016 - 0 (0%)

- в 2017 - 0 (0%)

- в 2018 - 1 (4%)

- в 2019 - 0 (0%)